安全值行业报告是基于威胁情报数据,利用大数据的分析方法对行业整体安全状态进行评价和分析,本报告对互联网金融行业中336家互联网金融公司进行安全评价和量化风险分析。

本报告是针对各互联网金融公司的数据信息进行采集,共计336家公司的安全值进行分析,包括第三方支付44家、P2P公司150家、众筹110家、消费金融32家,并从业务安全、隐私安全、应用安全、主机安全、网络安全、环境安全6个维度进行风险量化分析。

通过安全值对行业第一季度的数据分析发现:

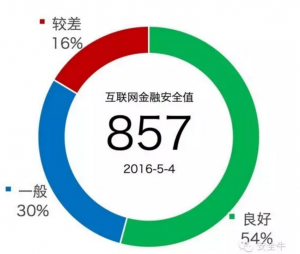

根据2016-5-4安全值数据,互联网金融行业安全值为857,整体评价为 “一般”。共336个公司,其中182家(54%)评价为“良好”;99家(30%)评价为“一般”;55家(16%)评价为“较差”。

隐私安全问题较为普遍,336家机构中288家存在该风险,约86%,主要是域名未进行隐私保护问题较多,属于影响范围大,但影响程度一般的情况,336家机构中有288家(86%)的域名未做隐私保护,存在域名信息泄露风险,构成了隐私安全的主要问题。1097个域名没有申请域名隐私保护,通过Whois可以查询域名注册信息。

其次是应用安全和网络安全问题,在336家中有140家存在应用安全风险,约占42%,主要问题是第三方漏洞平台上被发布安全漏洞和经常受到Web攻击,其中有134家机构(40%)被公开披露了安全漏洞,构成了应用安全威胁的主要问题。近90天内共发现208条第三方安全社区上的安全漏洞记录,平均每个公司30天内被披露1.5个漏洞。

336家机构中有111家(33%)公司存在僵尸网络的风险,90天内共有55个IP网络受到影响,共发现2381条对外的非法攻击请求。

风险指标说明

安全值根据外部大数据和威胁情报数据进行挖掘,建立并持续更新指标体系,当前由12项安全风险指标支撑安全评价和分析。

- 域名劫持:域名解析异常,部分用户数据可能被非法劫持。

- 域名被封:域名被判定为不可信任的域名,部分用户可能无法访问

- 邮箱被封:邮件地址被认为垃圾邮件域,发出的邮件可能被认为垃圾邮件

- IP被封:IP被判定为恶意地址,可能影响网络正常通讯

- 漏洞披露:在互联网安全社区上披露了系统的安全漏洞

- Web攻击:在线Web系统遭受了黑客的Web攻击或扫描

- 域名信息泄露:域名未做隐私保护,域名管理员可能会遭受钓鱼攻击

- 帐号信息泄露:企业的员工帐号在第三方数据库中被泄露,可能包括密码等敏感信息

- 恶意代码:信息系统上发现后门、病毒、木马等恶意代码

- 僵尸网络:网络内的主机可能已经被入侵,并植入木马、后门程序

- 异常流量:在线系统或网络遭受DDOS拒绝服务攻击

- 公有云风险:您正在与恶意网站共用同一个云服务资源

1. 行业总体概况

根据2016-5-4安全值数据,互联网金融行业安全值为857,整体评价为 “一般”。共336个公司,其中182家(54%)评价为“良好”;99家(30%)评价为“一般”;55家(16%)评价为“较差”。

| 评价 | 得分范围 | 单位数量 | 占比 |

| 良好 | 901-1000 | 182 | 54% |

| 一般 | 601-900 | 99 | 30% |

| 较差 | 400-600 | 55 | 16% |

1.1 总体安全值分布

从安全值的分布情况来看,其中211家机构得分高于或等于平均值857,125家机构得分低于平均值,安全值得分分布大多数集中在良好的状态,平均分数线主要被过低的得分公司影响,最低分数为339分。

1.2 按照业务分类统计

| 平均值 | 机构数量 | 良好 | 一般 | 较差 | |

| 第三方支付 | 780 | 44 | 16 | 15 | 13 |

| P2P | 853 | 150 | 72 | 59 | 19 |

| 众筹 | 902 | 110 | 78 | 19 | 13 |

| 消费金融 | 829 | 32 | 16 | 6 | 10 |

根据业务类型分类,P2P公司数量最多,150家机构中“一般”和“较差”水平的有78家,占城商行的52%,平均安全值为853分;

众筹公司的平均安全值最高902分,110家机构中“一般”和“较差”水平的有32家,仅占众筹公司的29%。

1.3 互联网资产统计

安全值对互联网资产进行分析统计,包括各机构注册的域名、面向互联网开放的主机服务(不仅限于Web服务的网站)和公网IP地址。

44家第三方支付公司的资产数量较多,同时面临的风险最大,根据对互联网开放的域名、主机和IP地址统计,第三方支付公司域名共有346个,公网主机2377个,公网IP地址1752个,平均每个机构有102个互联网资产,安全值平均得分780。

2. 风险分布及量化评估

根据业内的信息安全风险管理最佳实践,结合风险等级、影响范围、频率、数量、时间各方面要素建立量化风险的计算模型,对整体情况的6个风险域(业务安全、应用安全、隐私安全、主机安全、网络安全和环境安全)进行量化评价,综合来看隐私安全问题普遍存在,其次是应用安全和网络安全方面。

通过安全值对互联网金融行业第一季度的数据分析发现:

1. 隐私安全问题较为普遍,336家机构中288家存在该风险,约86%,主要是域名未进行隐私保护问题较多,该风险影响范围大,但影响程度一般,风险详细分析见3.3章;

2. 其次是应用安全和主机安全问题,在336家中有140家存在应用安全风险,约占42%,主要问题是第三方漏洞平台上被发布安全漏洞,336家机构中有111家(33%)公司存在僵尸网络的风险,风险详情见3.1章和3.2章。

3. 主要风险详细分析

安全值整体基于12个风险指标支撑6个维度的安全评价,分别对各项风险指标影响的机构数量进行统计便于找出较集中的问题。

3.1 漏洞披露风险分析

互联网安全社区上公开披露的安全漏洞应该优先处理,避免漏洞在修复之前被公开,引来恶意攻击和影响形象,应通过安全顾问的帮助分析问题的根源,避免同类漏洞的产生。

336家中有134家机构(40%)被公开披露了安全漏洞,构成了应用安全威胁的主要问题。

近90天内共发现208条第三方安全社区上的安全漏洞记录,平均每个公司30天内被披露1.5个漏洞。

处置建议:

1. 及时与第三方漏洞平台取得联系,认领安全漏洞,并进行漏洞修补;

2. 对漏洞修补后的效果进行验证;

3. 对所有系统全面进行安全漏洞检查和渗透测试,对漏洞进行分类管理,跟踪漏洞处置过程和结果,完善上线安全测试工作,保证信息系统无高、中危的安全漏洞。

3.2 僵尸网络风险分析

网络内的服务器或者终端已经被植入木马、后门,被非法控制成为“肉鸡”,对外发起了扫描或者攻击的行为。

336家机构中有111家(33%)公司存在僵尸网络的风险。

90天内共有55个IP网络受到影响,共发现2381条对外的非法攻击请求。

处置建议:

1. 分析僵尸网络地址对应网络,如果是服务器网络则需要对系统进行全面的风险评估;

2. 如果僵尸网络地址对应办公网,需通过出口路由器日志定位终端主机,并检查木马、后门,加强终端安全保护;

3. 加强终端使用安全管理,上网行为管理。

3.3 域名信息泄露风险分析

在注册商成功注册域名后,你的姓名、联系地址、电话、Email等注册信息将被存储到域名whois信息数据库中,任何人都可公开查询到这些信息,隐私无法保障。

336家机构中有288家(86%)的域名未做隐私保护,存在域名信息泄露风险,构成了隐私安全的主要问题。

1097个域名没有申请域名隐私保护,通过Whois可以查询域名注册信息。

处置建议:

与域名服务商联系,申请域名隐私保护。(域名隐私保护:指域名持有者可以通过自主设置保护域名注册人、电话、邮箱等信息不被公开,减少垃圾邮件、短信以及防止个人真实信息被窃取等。)